- Сообщений: 146

- Спасибо получено: 7

Безопасность сайта на Wordpress

- Jannet

-

Автор темы

Автор темы

- Не в сети

- Давно я тут

-

Еще немного - и я всему научусь.

Пожалуйста Войти или Регистрация, чтобы присоединиться к беседе.

- Aleksej

-

- Не в сети

- Модератор

-

Незаменимая, думается мне, штука, когда дело касается безопасности сайта, работающего на движке wordpress.

Страница плагина на wordpress.org.

Что же это за плагин такой?

BulletProof Security защищает ваш сайт от целого ряда хакерских атак, базирующихся на использовании различных уязвимостей: XSS, RFI, CRLF, CSRF... Base64, Code Injection and SQL Injection. И все это - в один клик. Плагин защищает WP-config.php, BB-config.php, php.ini, php5.ini, install.php и readme.html, включая htaccess защиту. Реализует дополнительную проверку безопасности сайта: DB errors off, разрешения файлов/каталогов. Выводит информацию о системе: PHP, MySQL, OS, Server, Memory Usage, IP, SAPI, DNS, Max Upload, удаляет метатег Wordpress.

Действительно нужная весчь. Как работает, сложно ли установить и настроить? - нет, все происходит действительно в несколько кликов: после установки BulletProof Security вам нужно лишь - 1. Нажать на кнопку AUTOMAGIC (AutoMagic - Create Your htaccess Master Files) 2. Активировать все BulletProof режимы. Практически - на этом все, ничего более делать не потребуется (клик, чтобы увеличить):

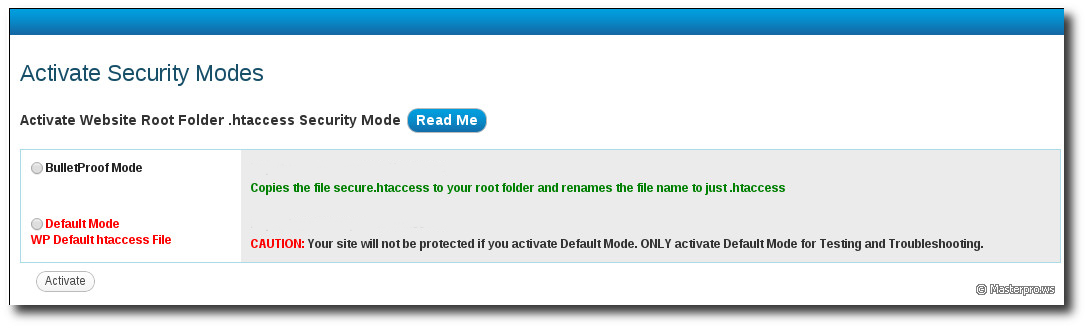

Причем BulletProof Security, умея работать в различных режимах и по-разному настроенных сайтах, подсказывает вам, обратите внимание - какую именно кнопку нажать; нужная именно вам выделена зеленым цветом (клик, чтобы увеличить):

Что происходит при активации того или иного BulletProof-режима? Все опять же несложно: ваш .htaccess, находящийся в корневой директории сайта - будет заменен на другой, секьюрный; также появится .htaccess в директории wp-admin (ваш прежний .htaccess, если он у вас был ранее в этой директории, в чем я не уверен - будет заменен на новый), и еще два .htaccess станут охранять две вновь созданные директории плагина.

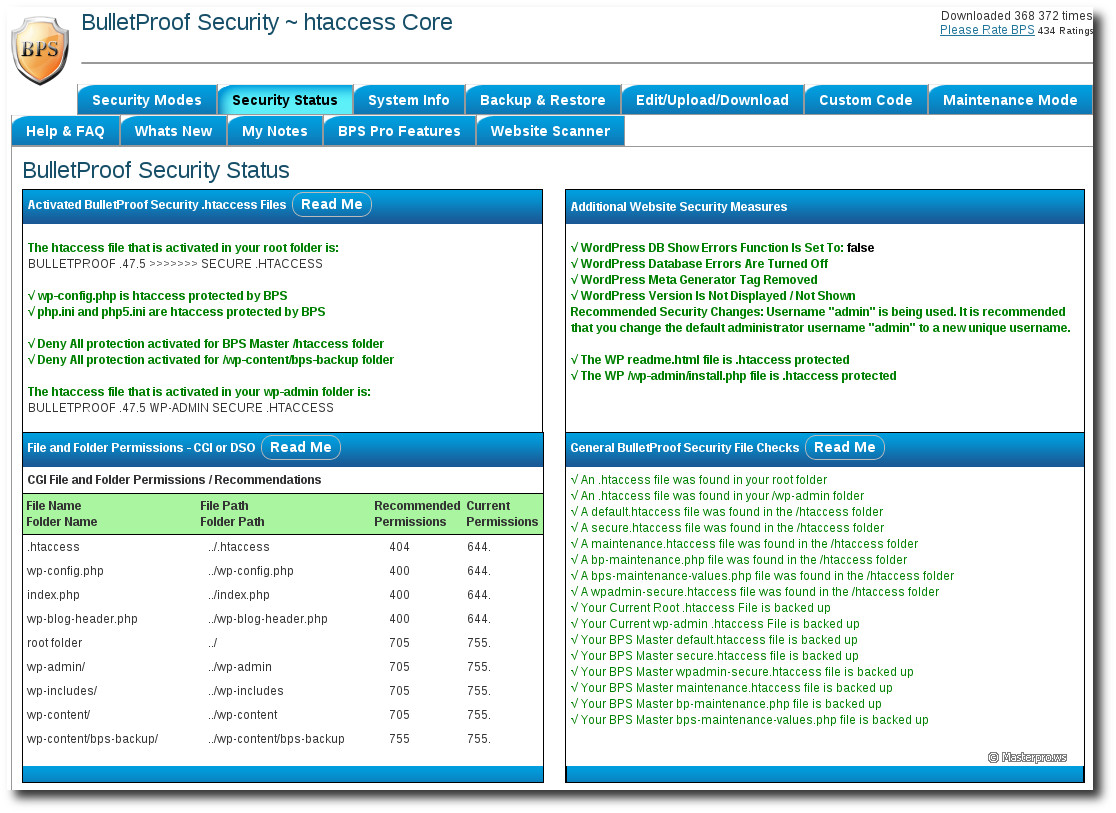

Проделав описанные несложные манипуляции - откройте вкладку Security Status; вам необходимо убедиться, что здесь нет записей красного цвета, см. скриншот (клик, чтобы увеличить):

Собственно, все, что вам нужно - это забэкапить средствами плагина ваши старые .htaccess и, как уже сказано, "активировать все BulletProof-режимы", что выражается в создании четырех файлов .htaccess. Маленькая ремарка: размещение нового файла .htaccess в корне публичной директории вашего сайта подразумевает - вы обязательно должны таким же образом включить BulletProof-режим и для папки wp-admin; это рекомендация разработчика. Защита директорий плагина не является столь же обязательной, но безусловно желательна: активируйте, мой вам совет, все 4 режима. Собственно, два последних .htaccess совершенно незамысловаты:

Иное дело - secure.htaccess и wpadmin-secure.htaccess; сделанные, поверьте, весьма и весьма профессионально. Приводить код здесь не буду, предоставлю возможность всем желающим обеспечить достойный уровень защиты для своего блога на wordpres... Скажу лишь, что .htaccess, генерируемый , ни в какое сравнение не идут со стандартным:

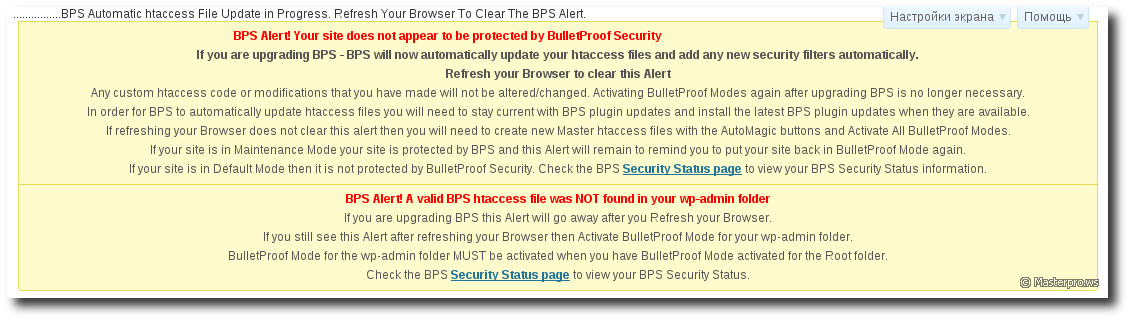

Следует отметить, что при обновлении плагина - а такое происходит нередко, разработчик активно работает над своим расширением, улучшая защиту и адаптируя плагин под все новые и новые релизы Wordpress - будут обновляться и ваши .htaccess (первые два). Происходит это полностью в автоматическом режиме, вам не нужно предпринимать для этого никаких дополнительных усилий (клик, чтобы увеличить):

Плагин BulletProof Security без малейших проблем работает на абсолютном большинстве веб-хостингов; выявлены проблемы лишь с хостингами двух компаний - Landis Holdings и NTT Communications:

- Hostingzoom (Landis Holdings)

- Resellerzoom (Landis Holdings)

- Modvps (Landis Holdings)

- WowVPS.com (Landis Holdings)

- JaguarPC (Landis Holdings)

- Verio (NTT Communications)

- NTT America (NTT Communications)

- NTT Europe (NTT Communications)

Да, и о самом главном я, кажется, забыл упомянуть.. плагин бесплатен. Да-да, именно так; Pro-версия существует, предусматривая, в основном, автоматическое или ручное создание пользовательских файлов php.ini, призванных обеспечить дополнительный уровень безопасности и производительности системы; также - различные грани мониторинга безопасности и оповещений. Плюс еще ряд инструментов... без которых вы, я уверен, вполне сможете обойтись в контексте своего блога. Одним словом - для начала вам более чем хватит, на мой субъективный взгляд, и версии Free; а впрочем - решать вам. Список различий free- и pro- версий можно взглянуть на этой странице .

Успехов!

Пожалуйста Войти или Регистрация, чтобы присоединиться к беседе.

- Прохожий

- Не в сети

- Давно я тут

-

- Да, это я...

- Сообщений: 115

- Спасибо получено: 3

Пожалуйста Войти или Регистрация, чтобы присоединиться к беседе.

- Aleksej

-

- Не в сети

- Модератор

-

Ответ: да, сможете. Но я бы избрал несколько иной путь: не банить пару-тройку ip, уличенных в попытках Brute Force Login Attacks (на их место быстро придут другие, незаменимых у нас нет), а, наоборот, открыть доступ к админке только для себя самого, закрыв возможность доступа для всех других. Эта задачка очень удобно решаема посредством все того же BULLETPROOF SECURITY WORDPRESS PLUGIN.

Интерфейс плагина чуть изменился за время, прошедшее с момента старта топика, но суть осталась неизменной: плагин по-прежнему отлично защищает от различного рода атак ваш сайт, работающий под управлением WordPress. Появились кое-какие новые функции, модернизированы и улучшены старые... попробуем сейчас все это вкратце рассмотреть применительно к вашему вопросу.

Последняя версия BULLETPROOF SECURITY автоматически включает блокировку учетной записи, если она подвергается попыткам атак брутфорса (перебора паролей); опции блокировки вы можете самостоятельно настроить на вкладке Login Security. Если так случилось, что ваша учетка заблокирована, а вам необходимо срочно войти в админку - разработчик советует переименовать каталог плагина, зайдя по ftp (или ssh), залогиниться, восстановить работоспособность плагина и разблокировать свою учетку в этой же вкладке бакенда плагина... да, но и эти сложности нам с вами ни к чему.

Сделаем еще проще и эффективнее: откроем вкладку Security Status, найдем Reset|Recheck Dismiss Notices и нажмем Reset|Recheck... вновь увидим ряд скрытых ранее нотиций, или попросту ссылок; одна из которых приведет нас именно на эту страничку разработчика плагина. Откуда мы с вами заберем примерно такой код:

; подчеркиваю, код лучше взять все-таки у разработчика, здесь это просто пример. Копипастим и идем на страничку Custom Code плагина; здесь открываем спойлер Root htaccess File Custom Code, пролистываем вниз и вставляем код в поле, заголовок которого содержит CUSTOM CODE BOTTOM HOTLINKING/FORBID COMMENT SPAMMERS/BLOCK BOTS/BLOCK IP/REDIRECT CODE: Add miscellaneous code here, далее жмем Save Root Custom Code.

Возвращаемся в Security Modes и нажимаем (да, вот так, здесь все на кнопках) Create secure.htaccess File; после чего уже можно завершить операцию, отметив Activate Root Folder BulletProf Mode и нажав кнопку Activate/Deactivate. После чего, при желании, можно открыть htaccess File Editor и полюбоваться на свой рабочий .htaccess сайта: в самом низу появились строчки, закрывающие вход в админку для всех IP, кроме вашего (не забудьте только заменить им произвольные цифры примера).

Также не забудьте, описанный алгоритм действий надежно закроет вход на сайт для всех IP, кроме поименованных в вашем новом htaccess... если это неприемлемо (например, необходимо обеспечить возможность залогиниться на вашем сайте нескольким пользователям, авторам, редакторам, etc) - оптимально воспользоваться (все точно так же) уже иными строчками кода (скопируйте там же, на странице разработчика BULLETPROOF SECURITY):

For folks who DO want to allow other folks to be able to login/register to their website

This code below will block/Forbid are large number of automated Brute Force Login attempts based on Server Protocol HTTP/1.0, which is an outdated Server Protocol used by hackers and spammers on older Proxy software or modified Proxy software for various beneficial reasons to those hackers and spammers. This code has a 95%/5% success fail ratio meaning that this code works on 95% of websites/Servers and does not work on 5% of websites/Servers. See the IMPORTANT NOTE below.

IMPORTANT NOTE: If you see a 403 error on your login page when trying to login or log out of your website then you cannot use this code on your Server/Website and will need to delete this code to correct the 403 error on login and logout.

Code:# BRUTE FORCE LOGIN PAGE PROTECTION # Protects the Login page from SpamBots, HackerBots & Proxies # that use Server Protocol HTTP/1.0 or a blank User Agent RewriteCond %{REQUEST_URI} ^(/wp-login\.php|.*wp-login\.php.*)$ RewriteCond %{HTTP_USER_AGENT} ^$ [OR] RewriteCond %{THE_REQUEST} HTTP/1\.0$ [OR] RewriteCond %{SERVER_PROTOCOL} HTTP/1\.0$ RewriteRule ^(.*)$ - [F,L]

И т.д. и т.п. Надеюсь, ответил.

Пожалуйста Войти или Регистрация, чтобы присоединиться к беседе.

- Aleksej

-

- Не в сети

- Модератор

-

Пожалуйста Войти или Регистрация, чтобы присоединиться к беседе.