Данная лабораторная работа посвящается многочисленным моим заказчикам-клиентам, сплошь и рядом не считающим нужным обновлять движки и extensions своих сайтов... увы, плачевные последствия подобного отношения к работе мне приходится наблюдать нередко. Вывешенный в Сети на всеобщее обозрение web-сайт крайне легко способен стать добычей злоумышленников, в чем нам с вами сегодня предстоит убедиться... ничто, разумеется, так доподлинно не убеждает, как взлом, выполненный своими же руками.

Сказано - сделано. Загружаем с joomla.org старенькую Joomla 2.5.2 и устанавливаем куда-нибудь в свой технический домен. Сразу после эксперимента движок необходимо обновить либо просто снести, если не понадобится вам в дальнейшем.

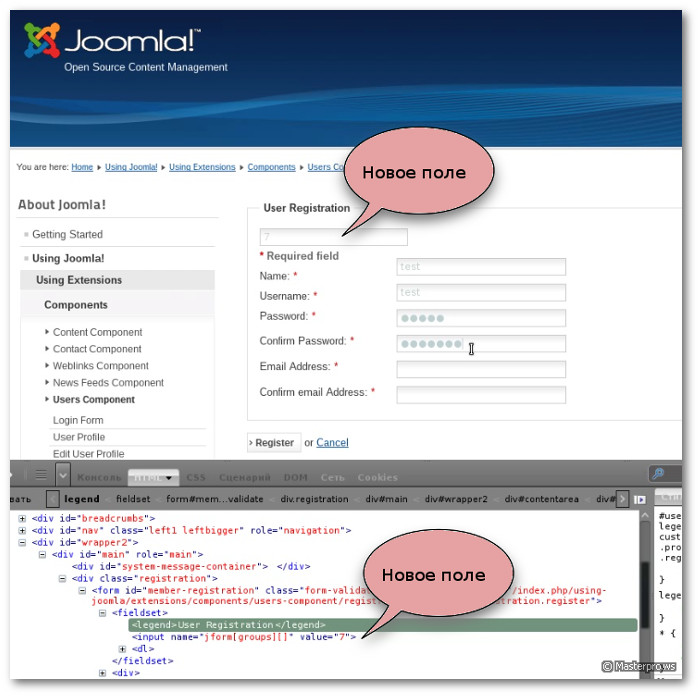

Взгляните видео, вся презентация отнимет у нас с вами не более одной-двух минут, все легко и просто. Открываем в своем Mozilla Firefox c заранее установленным firebug (предваряя повисшие в воздухе вопросы, оговорюсь сразу для тех, кто не в теме... данный плагин - совершенно легален и безусловно находится в инструментарии любого вебмастера) - страничку регистрации Joomla, и регистрируемся. Излишне напоминать, что после регистрации на сайте, по логике вещей, мы с вами должны получить статус "registered", и - ничего, кроме "registered".

Включаем firebug, тычем мышкой в User Registration и вводим строчку

<input value="7" name="jform[groups][]" />

сразу после

<legend>User Registration</legend>

Как видите, на страничке регистрации появилось новое поле, содержащее семерку, уже неплохо. А дальше - все как обычно; вводим желаемые логин и пароль, вот только в поле Сonfirm Password намеренно делаем любую ошибку, чтобы пароли не совпали. Натурально, Joomla уведомляет нас о проблеме, и нам приходится вводить пароль и регистрироваться еще раз... после чего на указанный e-mail уже без проблем получаем письмо со ссылкой, подтверждаем e-mail, и... и, зайдя под своей рутовой учеткой на свой собственный сайт - с крайне смешанными и противоречивыми чувствами убеждаемся, что вновь зарегистрировавшийся пользователь сайта обладает теперь полномочиями администратора. Что, согласитесь, уже далеко не гуд и априори порождает соблазн самых различных злоупотреблений.

Не так ли? "Провидению препоручаю вас, дети мои, и заклинаю: остерегайтесь выходить на болота в ночное время, когда силы зла властвуют безраздельно"... а если попросту - народ, никогда не забывайте обновлять Joomla! Еще о различных типах атак, использующих уязвимости нескольких расширений этого популярного движка - вы можете прочесть на форуме.