Впечатления оказались нелучшими: я пришёл к выводу, что дистрибутив недопилен, требуя продолжительных танцев с бубнами. Сравнение с дружелюбным Mandriva, форком которого является Mageia (и с которого я когда-то начинал своё первое знакомство с миром линукс), оказалось особенно не в пользу последнего. Первая любовь, как известно, не ржавеет.

Да, но вот понадобилась мне нетребовательная к ресурсам старого ноутбука OS, и я вспомнил о Mageia. Скачал, установил девятку: совсем иные впечатления. Реально круто... чёрт, как же быстро летит время.

Одним словом, рекомендую. Десятый релиз Mageia, который должен состояться через пару месяцев, теперь, вероятно, потребует SSE2 от процессора, но поддержка 32-битной архитектуры останется. Не упускаем из виду этот момент, если у вас тоже старое железо, с которого вы решили наконец удалить Windows XP, и скачать безопасный, быстрый и удобный (я ограничился xfce) Mageia:

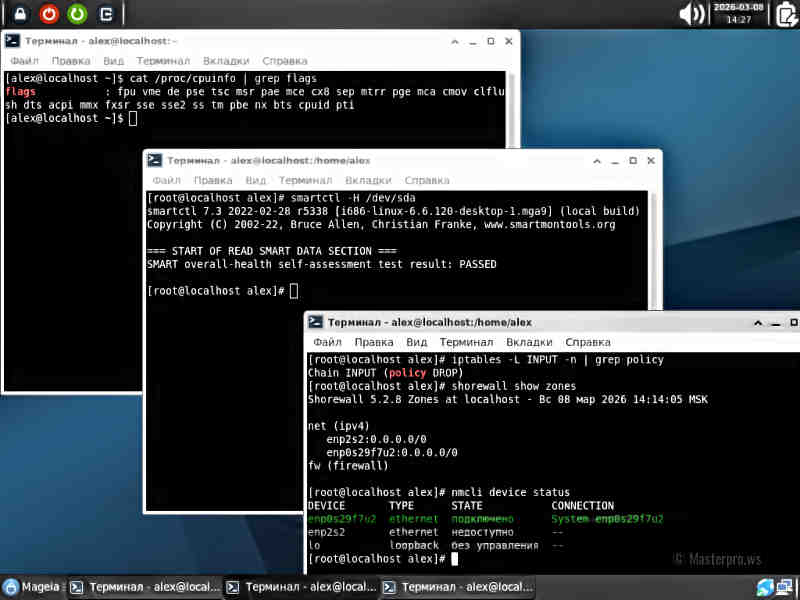

grep sse2 /proc/cpuinfo # Проверяем наличие флага SSE2.

urpmi smartmontools # Устанавливаем набор консольных утилит (smartctl и smartd) для мониторинга состояния жестких дисков (HDD):

smartctl -i /dev/sda

smartctl -H /dev/sda

smartctl -a /dev/sda

Обновление:

urpmi.update -a

urpmi --auto-update --auto

reboot

Далее - краткий обзор команд. Самое первое: чтобы было, с чего начать. Возможно, для вас актуально нечто иное; а мне вот так, как описал.

Прежде всего, безопасность. Убедимся, что firewall Mageia (основанный на Shorewall как фронтенде для iptables) контролирует все ваши сетевые интерфейсы — от встроенного Ethernet-адаптера до USB-tethering - выполнив (от su или sudo), следующий минимум.

Статус firewall:

systemctl status shorewall

также

journalctl -u shorewall

journalctl -t kernel | grep iptables # Для netfilter-логов

Увидеть все сетевые интерфейсы в системе:

ip link showили:

nmcli device status

Если в ответ на последнюю команду выдает ошибку - NetworkManager не установлен. Исправляем, пригодится:

urpmi networkmanager networkmanager-applet

systemctl enable NetworkManager.service

nmcli --version

nmcli device status

nmcli con show

Отключаем, во избежание конфликтов с NetworkManager, старый способ контроля:

systemctl disable --now network

Проверим, на всякий случай, известные firewall зоны и интерфейсы:

cat /etc/shorewall/interfaces

Смотрим правила firewall для зон:

shorewall show zones

Детальный вывод:

iptables -L -v -n

iptables -t filter -L | grep -i shorewall

iptables -L INPUT -n | grep policy

Если часть команд выдают ошибку (у меня поначалу так), смотрим:

grep LOGFILE /etc/shorewall/shorewall.conf

Если там

/var/log/messages

, а этого лога нет (еще раз проверяем):

ls -l /var/log/messages

, Shorewall прервёт выполнение и выведет ошибки. Исправляем: LOGFILE=/var/log/syslog (если существует) или LOGFILE=/var/log/shorewall-init.log.

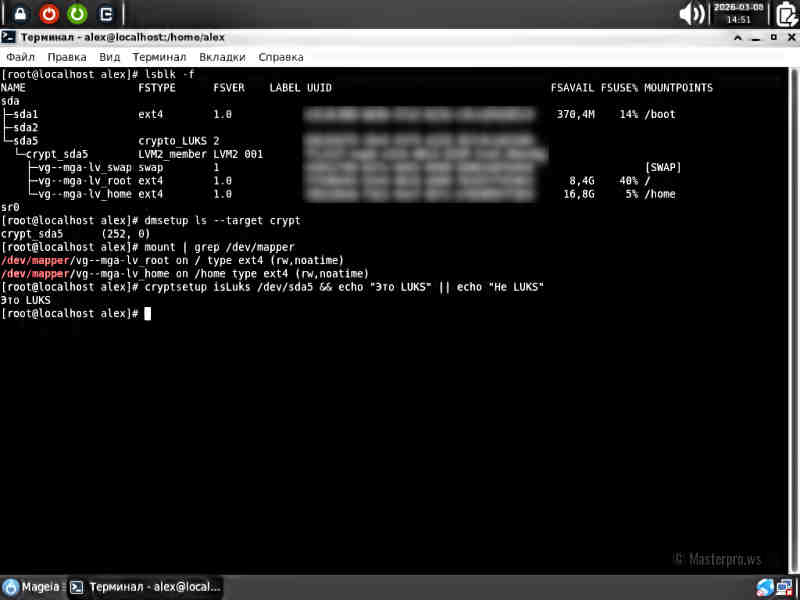

shorewall restart

Далее напомню, Mageia поддерживает шифрование всех данных вашего жесткого диска. При установке выбираем разбиение вручную, создаём /boot (ext4, 512 MB – 1 GB, незашифрован), всё оставшееся место отдаём под Linux LVM (т.е. мы планируем использовать LVM для управления томами), далее (на LVM) создаём новую группу томов: /swap (пару гигов), / (root filesystem) — системный раздел и /home.

Кстати, интересный момент: lsblk отображает LUKS2, а не LUKS1, что означает: Mageia использует современный формат заголовка с Argon2 PBKDF. Это приятный бонус.

Mageia реализует современную криптографическую цепочку, что в значительной степени затрудняет перебор паролей (а если пароль криптостоек, то прямой брутфорсинг невозможен). Это одна из самых надёжных стандартных схем шифрования дисков в Linux:

- AES-XTS (шифрование диска)

- LUKS2 container

- Argon2id PBKDF (алгоритм вывода ключа, KDF — Password-Based Key Derivation Function. Современный стандарт — Argon2, победитель Password Hashing Competition.)

- Пароль

Формат LUKS2 (в отличие от LUKS1) добавляет, посредством утилиты cryptsetup:

- Поддержку Argon2

- Более гибкую структуру метаданных

- JSON-метаданные

- Резервные ключевые слоты

- Возможность расширения формата

В любой момент возможно изменить пароль шифрования:

cryptsetup luksChangeKey /dev/sda5

Добавить новый пароль:

cryptsetup luksAddKey /dev/sda5

И удалить старый (или не удалять):

cryptsetup luksRemoveKey /dev/sda5

В подобной конфигурации (LVM поверх LUKS) возможно создавать LVM-snapshots — мгновенные снимки состояния. Это полезно перед обновлениями системы, установкой драйверов или экспериментами с конфигурацией.

Допустим, нужно сделать снимок системного раздела:

lvcreate -L 10G -s -n root_snap /dev/vg_mga/lv_root

Параметры:

-s — snapshot

-L — размер области изменений

-n — имя snapshot

Таким образом получаем (займёт буквально секунды):

VG vg_mga

├─ lv_root

└─ root_snap

Теперь, если какое-либо обновление сломало систему, грузимся с лайва и активируем VG:

vgchange -ay

откатываемся на snapshot:

lvconvert --merge /dev/vg_mga/root_snap

После следующей загрузки том будет в состоянии, зафиксированном на момент создания снапшота. Подчеркну этот момент, снапшот также расположен внутри LVM и поэтому зашифрован.

Кстати, вы можете вызвать из консоли drakxservices и поотключать ненужные даймоны. Продолжение следует (возможно).

Комментарии в блоге